Когда в компании начинают множиться серверы, облачные сервисы и сервисные команды, хаос появляется тихо, но быстро. Инциденты, рутинные задачи, разрозненные панели мониторинга и бесконечные скрипты превращают управление в ручной труд. Единый центр автоматизации — это не модное слово, а способ собрать все воедино, сократить рутину и вернуть инженерам время на действительно важные вещи. Расскажу простым языком, какие элементы включить, какие ошибки избежать и с чего начать, чтобы проект был не только красивой архитектурой на бумаге, но приносил реальную пользу.

Я не буду перечислять все возможные продукты на рынке. Вместо этого покажу логическую карту: что должно быть внутри такого центра, как это работает и какие метрики позволят понять — проект удался. Если вы руководите ИТ или ведёте проект автоматизации, дальше — конкретика, пригодная к применению.

Что такое единый центр автоматизации управления ИТ‑инфраструктурой

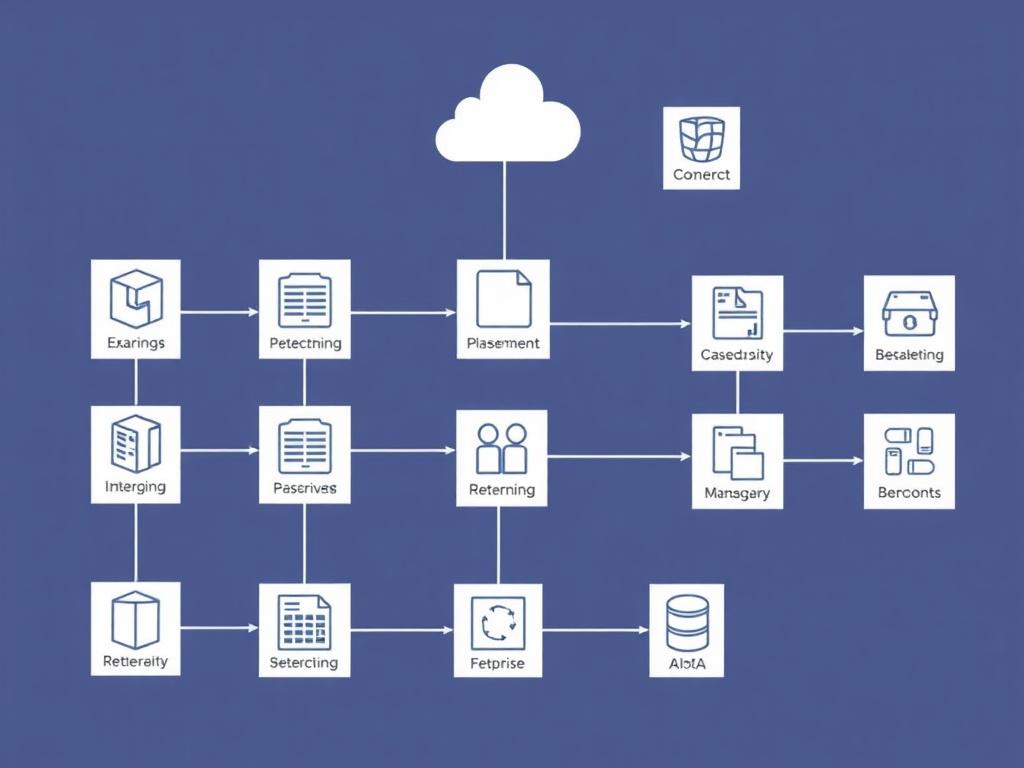

Единый центр автоматизации — это единое место, где собираются телеметрия, заявки, конфигурации и правила автоматического реагирования. Представьте консоль, через которую можно развернуть сервис, пропатчить партии серверов, откатить изменение конфигурации и одновременно отследить состояние сети. Главное не в интерфейсе, а в интеграции: центр связывает мониторинг, управление конфигурациями, оркестрацию, ITSM и безопасность. Больше информации о том, что из себя представляет automation hub, можно узнать пройдя по ссылке.

Некоторые думают, что достаточно поставить одну платформу и все задачи решатся сами собой. На практике важно определить границы: какие процессы автоматизируются полностью, какие остаются полуавтоматическими, а какие требуют ручного контроля. Правильно построенный центр — это набор сервисов и процессов, а не один монолитный продукт.

Ключевые компоненты единого центра

Без простого списка понять структуру сложно. Вот что обычно требуется:

- Система мониторинга и логирования — собирает метрики и события.

- CMDB (база конфигураций) — источник правды о компонентах и их взаимосвязях.

- Платформа оркестрации и автоматизации — выполняет playbook-ы и сценарии.

- ITSM/Service Desk — обработка инцидентов и изменений.

- Слой безопасности — управление уязвимостями, сканирование и соответствие политикам.

- Интеграционный шину — связывает всё вместе через API, сообщения и коннекторы.

Каждый компонент выполняет свою роль, но ценность приходит от их слаженной работы. Когда CMDB сообщает оркестратору, какие системы затронуты, а мониторинг автоматически создает тикеты в ITSM — вы получаете реальную автоматизацию.

Как это работает: сценарии и потоки данных

Рассмотрим пару типовых сценариев. Первый — критический инцидент: мониторинг фиксирует падение ключевого сервиса, создает алерт и отправляет данные в центр. Оркестратор запускает проверку, собирает дампы, перезапускает контейнеры и, при необходимости, эскалирует тикет в ITSM с полной историей действий. Второй — плановое обновление: через центр создается изменение, оркестратор последовательно обновляет группы серверов, CMDB обновляет записи, а автоматические проверки подтверждают работоспособность.

Такие потоки уменьшают время на реакцию и исключают человеческие ошибки. Кроме того, они дают следы аудита и воспроизводимость — важные вещи для соответствия стандартам и быстрых разбирательств.

Почему это выгодно: реальные преимущества

Автоматизация в масштабе — не только про экономию времени. Это про качество, предсказуемость и скорость принятия решений. В результате команда тратит меньше сил на рутину и больше на развитие продуктов.

Ключевые выгоды можно перечислить кратко и чётко:

- Снижение времени реакции на инциденты — за счёт автоматических сценариев и корректной маршрутизации.

- Меньше человеческих ошибок — стандартизированные playbook-ы и проверки.

- Ускорение релизов — автоматические пайплайны и контроль изменений.

- Более прозрачные процессы — единые логи и CMDB для всех команд.

- Улучшенная безопасность — автоматическое применение патчей и проверок соответствия.

Это не только числа в отчёте — это спокойствие для бизнеса. Когда инфраструктура управляется централизованно, люди могут увереннее запускать новые инициативы.

Как внедрять: пошаговый план

Нельзя копировать чужой проект полностью — контекст у всех разный. Но есть универсальная дорожная карта, которую можно адаптировать под свою организацию. Она поможет избежать классических ловушек.

- Оценка текущего состояния: инвентаризация, слабые места и ключевые системы.

- Определение приоритетов: что автоматизируем в первую очередь и почему.

- Пилотный проект: выберите небольшой, но критичный сервис и отработайте сценарии.

- Интеграция инструментов: привяжите мониторинг, CMDB и оркестратор к пилоту.

- Развертывание процессов: шаблоны изменений, регламенты, SLA и роли.

- Пошаговое расширение: масштабируйте по доменам или регионам.

- Обратная связь и итерации: метрики, уроки и доработка сценариев.

Самое опасное — пытаться всё автоматизировать одновременно. По шагам вы снижаете риски и быстрее видите первые выигрыши, которые можно продемонстрировать менеджменту.

Технологии и инструменты: что чаще всего используют

Ниже таблица с типовыми категориями инструментов и примерами. Это не каталог, а карта для выбора: какие функции вам нужны и где искать решения.

| Категория | Функция | Примеры инструментов |

|---|---|---|

| Мониторинг и логирование | Сбор метрик, алертинг, хранение логов | Prometheus, Grafana, ELK/Elastic Stack |

| CMDB | Хранение конфигураций и связей | ServiceNow CMDB, i-doit, NetBox |

| Оркестрация | Автоматизация задач и сценариев | Ansible, SaltStack, Rundeck, Terraform |

| ITSM | Управление инцидентами и изменениями | ServiceNow, Jira Service Management |

| Безопасность | Сканирование уязвимостей, соответствие | Nessus, Qualys, OpenVAS |

| Интеграция | Шина событий, API‑управление | Kafka, RabbitMQ, MDM, собственные API‑шлюзы |

Выбор конкретных продуктов зависит от требований: облако или дата‑центр, критичность, навыки команды и бюджет. Главное — чтобы инструменты могли обмениваться данными и были автоматизируемы через API или SDK.

Типичные проблемы и как их решать

Даже с отличной технологией проект может сорваться из‑за организационных причин. Приведу главные ошибки и короткие рецепты, как их избежать.

- Ошибка: отсутствует единая CMDB. Решение: начать с минимальной модели "источника правды" для критичных сервисов и постепенно расширять.

- Ошибка: автоматизируют процессы, которые плохо документированы. Решение: сначала задокументировать текущий ручной процесс и согласовать шаги с владельцами.

- Ошибка: команды не хотят отдавать контроль. Решение: внедрять через пилоты, показывать измеримые выигрыши и оставлять ручные откаты в начале.

- Ошибка: перегрузка алертами. Решение: настроить фильтрацию, дедупликацию и автоматическое кореллирование событий.

- Ошибка: отсутствие тестовой среды. Решение: обеспечить стенд, где можно безопасно отработать сценарии и воспроизвести инциденты.

Решения не сложные, но требуют дисциплины и внимания к деталям. Часто проблемы связаны не с техникой, а с коммуникацией и ответственностью.

Практические советы по организации команды и процессов

Технологии делают процесс, но люди делают проект успешным. Вот практические рекомендации по ролям и взаимодействию.

- Назначьте владельца центра автоматизации. Это не просто технический лидер, а человек, который ведёт roadmap и согласует приоритеты с бизнесом.

- Создайте межфункциональную команду: инженеры SRE, администраторы, представители безопасности и владельцы сервисов.

- Внедрите практику "инфраструктура как код" и ревью playbook-ов. Код должен попадать в CI и тестироваться.

- Проводите регулярные учения по инцидентам и прогонов регламентов. Это лучше любых документаций.

- Документируйте сценарии автоматизации и открывайте их для обратной связи. Чем прозрачнее — тем выше доверие у команд.

В небольших командах эти роли могут совмещаться. В крупных организациях важно чёткое разделение ответственности и SLA на каждый процесс.

Метрики успеха и оценка ROI

Чтобы понять, работает ли единый центр, нужно измерять. Ниже — набор метрик, которые реально показывают эффект.

- MTTR — среднее время восстановления. Оно должно падать после внедрения автоматизированных сценариев.

- Количество инцидентов, связанных с изменениями. Автоматизация должна снизить регрессы.

- Время выполнения рутинных задач: деплои, патчи, проверки соответствия.

- Число ручных вмешательств в автоматизированные процессы.

- Экономия человеко‑часов и сокращение простоев сервисов — для расчёта ROI.

Собирайте эти метрики с самого начала — даже пилотный проект должен иметь базовую телеметрию. Так вы сможете аргументировать дальнейшие инвестиции и масштабирование.

Заключение

Единый центр автоматизации — это не магия и не одномоментное внедрение. Это эволюция процессов, инструментов и культуры. Начните с малого: инвентаризация, пилот для одного критичного сервиса и понятные KPI. Постепенно соединяйте мониторинг, CMDB, оркестрацию и ITSM, расширяя автоматизацию по приоритетам.

Главное — помнить: технология лишь инструмент. Успешный проект строится на ясных ролях, тестируемых сценариях и обратной связи от команд. Если всё это есть, вы получите не просто платформу, а управляемую, предсказуемую и надёжную инфраструктуру, которая позволит бизнесу двигаться быстрее и с меньшими рисками.